De veiligheid van kritieke infrastructuur in de EU vraagt om bescherming tegen zowel fysieke als cyberaanvallen

In november 2022 ging het Europese Parlement akkoord met de invoering van de Critical Entities Resilience (CER)-richtlijn voor het opvoeren van de bescherming van essentiële infrastructuur in de EU. De nieuwe regels hebben ten doel om de definitie van de term “kritieke infrastructuur” te harmoniseren, zodat die voor alle lidstaten van de EU hetzelfde is.

Een eerdere richtlijn voor de beveiliging van essentiële infrastructuur had alleen betrekking op de energie- en transportsector. Het Europese Parlement heeft het toepassingsgebied van de term “kritieke infrastructuur” nu uitgebreid naar energie, transport, banken, de infrastructuur van financiële markten, drinkwater en afvalwater, voeding, gezondheid, de publieke sector en de ruimtevaart. Het doel van de CER-richtlijn is het verbeteren van de veerkracht van de essentiële systemen die aan de basis staan van de veiligheid en levenswijze van EU-burgers. Dit moet een oplossing bieden voor problemen als gevolg van de klimaatcrisis en mogelijke sabotage in de EU als gevolg van het conflict in de Oekraïne.

Digitale infrastructuur vertegenwoordigt een belangrijke pijler binnen alle door de EU als essentieel betitelde infrastructuur. Het 24/7/365 draaiende houden daarvan is een van de belangrijkste taken van IT-teams. Daarbij liggen diverse bedreigingen op de loer, van fysieke aanvallen tot geavanceerde cyberaanvallen. Een strategie die de veerkracht van digitale infrastructuren waarborgt kan bescherming tegen beide typen bedreigingen bieden.

Georedundantie

Om datacenters tegen fysieke aanvallen te beschermen hebben organisaties een strategie nodig die in georedundantie voorziet. Idealiter zouden alle essentiële datacenters en hun kritieke workloads moeten worden beveiligd door een mirror site (spiegellocatie) die alle taken kan overnemen als het primaire datacenter uitvalt. Traditioneel was het voornaamste doel van georedundantie om bescherming te bieden tegen regionale natuurrampen. Met het oog op het potentiële gevaar van sabotage moeten organisaties nu ook rekening houden met de mogelijkheid van andere fysieke aanvallen. De gespiegelde uitwijklocatie kan een tweede fysieke locatie of een cloudinfrastructuur omvatten. En in beide gevallen zou die zich idealiter op minimaal 200 kilometer afstand van de hoofdlocatie moeten bevinden. Binnen sommige sectoren is dit al een regulaire verplichting.

Aanvallers hoeven niet per se gebruik te maken van bruut geweld om een datacenter te saboteren. Cybercriminelen hebben zich de afgelopen jaren in staat getoond om organisaties op hun knieën te dwingen door hun netwerken simpelweg met malware, zoals ransomware, te besmetten. Om workloads op veerkrachtige wijze tegen dit soort aanvallen te beschermen moeten organisaties een oplossing voor IT-resilience (veerkrachtige IT) implementeren die het eenvoudig maakt om workloads naar een uitwijklocatie te verplaatsen.

De oplossing: CDP op hypervisor-niveau

De beste strategie om te zorgen voor bedrijfscontinuïteit en disaster recovery is om gebruik te maken van een softwareoplossing die asynchrone replicatie combineert met continuous data protection (CDP) en op het niveau van de hypervisor werkt. Dergelijke oplossingen zijn bijzonder flexibel en kunnen in zeer korte tijd worden geïmplementeerd, zonder in hardware te hoeven investeren. Het enige wat nodig is, is een secundaire locatie in de vorm van een fysieke of cloudomgeving. Deze aanpak maakt het mogelijk om productie-workloads simpelweg uit te voeren in de secundaire locatie in het geval dat de hoofdlocatie door een fysieke of cyberaanval wordt getroffen

Meer over

Lees ook

SAP en Mercedes-AMG PETRONAS F1 Team slaan de handen ineen

SAP SE kondigt een meerjarige samenwerking aan met het Mercedes-AMG PETRONAS F1 Team. Als officiële partner werkt SAP vanaf 2024 samen met het Formule 1-team om de operationele efficiëntie te verhogen en nieuwe gegevensinzichten te ontsluiten. SAP S/4HANA Cloud, private edition vormt de technologische basis voor een veilige en toekomstbe1

Cloudera onderzoek generatieve AI: meerderheid bedrijven maakt zich zorgen

Uit onderzoek van Cloudera, het databedrijf voor vertrouwde zakelijke artificial intelligence (AI), blijkt dat ruim de helft van 500 ondervraagde bedrijven in de VS (53%) momenteel al generatieve AI-technologie gebruikt. Verder bevindt 36% zich in de beginfase van AI-verkenning voor mogelijke implementatie in 2024.

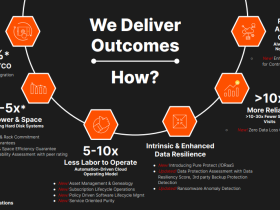

Pure Storage vereenvoudigt de dataweerbaarheid en maakt een uitgebreide service operations-ervaring mogelijk

Nieuwe Disaster Recovery-as-a-Service-oplossing en schaalbare, op AI gebaseerde beheermogelijkheden voor veilige, duurzame en slimme bedrijfsoperaties.