Printers regelmatig over het hoofd gezien in security-aanpak

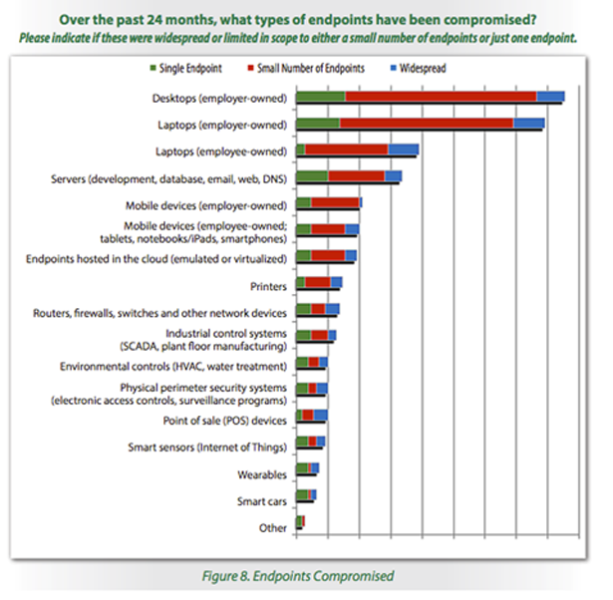

Het SANS Institute heeft de laatste versie van zijn jaarlijkse onderzoeksrapport over endpoint security gepubliceerd. De vierde editie, ‘Next-Gen Endpoint Risks and Protections’ getiteld, wijst erop dat de meest gerapporteerde aanvalsvormen zijn gericht op de eindgebruiker in plaats van technologie. Meer dan de helft (53%) van de respondenten zei de afgelopen 24 maanden te maken hebben gehad met inbreuken op de beveiliging van endpoints. In 2016 vertegenwoordigden desktops en laptops van werkgevers de overgrote meerderheid van alle gehackte endpoints.

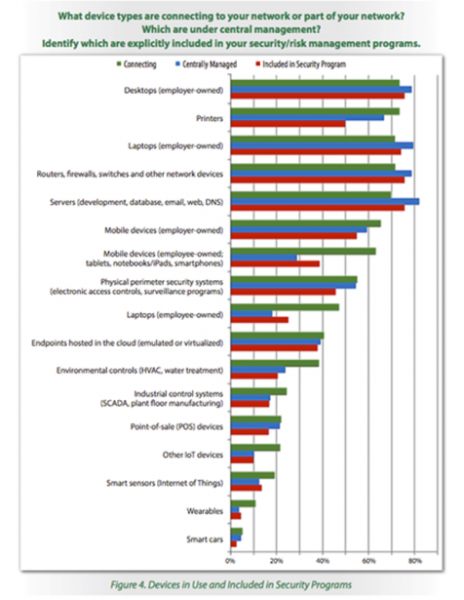

De meest voorkomende typen endpoints die een verbinding met het bedrijfsnetwerk maken, zijn nog altijd endpoints die het eigendom van de werkgever vormen, namelijk desktops (73%), printers (73%), netwerkapparaten (71%), laptops (71%) en servers (70%). 63% van de respondenten geeft aan dat BYOD-apparaten een verbinding met hun bedrijfsnetwerk maken. Als deze bevindingen worden afgezet tegen het type apparaten dat is opgenomen in het beveiligingsplan van de organisatie, blijkt dat er sprake is van een blinde vlek in de beveiliging als het om printers gaat. Hoewel er printers met het netwerk waren verbonden bij 73% van alle organisaties, gaf slechts 50% van de respondenten aan dat printers werden gemonitord binnen hun beveiligingsprogramma.

Breid definitie van ‘endpoint’ uit naar gebruiker

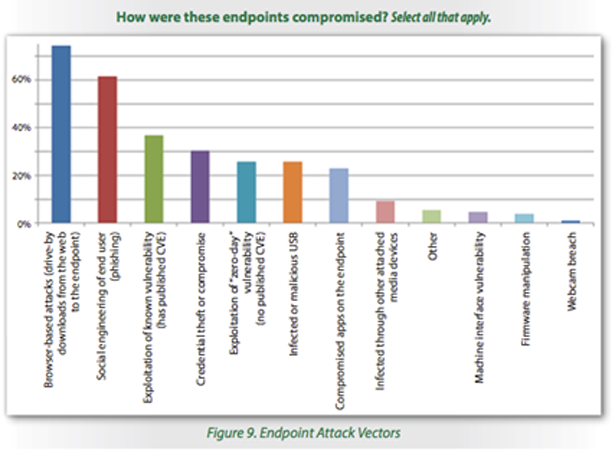

Meer dan de helft (53%) van de respondenten zei de afgelopen 24 maanden te maken hebben gehad met beveiligingsincidenten rond endpoints. 10% zei niet te weten of er inbreuk was gemaakt op de beveiliging van endpoints. Tijdens het onderzoek van vorig jaar rapporteerde 44% van de respondenten incidenten met een of meer endpoints. Dit lijkt te wijzen op een toename in cyberaanvallen of effectievere detectie (of mogelijk beide). De meest gerapporteerde aanvalsvormen waren browsergebaseerde aanvallen (74%) en social engineering/phishing (62%). G.W. Ray Davidson, auteur van het onderzoeksrapport en analist bij het SANS Institute: “Wat vooral opvalt aan deze aanvallen, is dat ze op eindgebruikers in plaats van technologie zijn gericht. Het lijkt erop dat we de definitie van ‘endpoints’ moeten uitbreiden naar eindgebruikers.”

Het volwassenheidsgehalte van endpoint-beveiliging

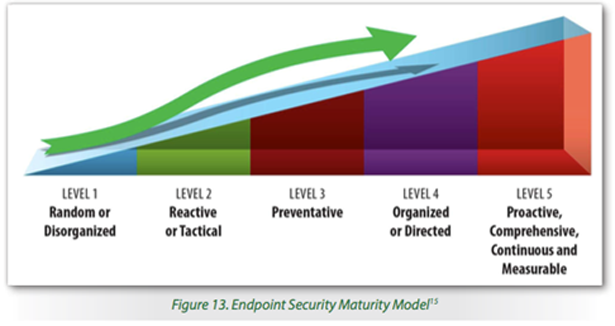

Volgens de onderzoeksresultaten van dit jaar zijn bedreigingen die het op endpoints hebben gemunt in opkomst, terwijl beveiligingsmechanismen voor endpoints relatief statisch blijven. Er zijn echter tekenen van lichte verbetering. Zo slaagde 27% van alle organisaties die aan het onderzoek deelnamen erin om bedreigingen te detecteren door middel van proactieve opsporing. Hieruit valt op te maken dat beschermingsmechanismen voor endpoint-beveiliging geleidelijk overgaan van reactief/tactisch (niveau 2) naar preventief (niveau 3) binnen het volwassenheidsmodel voor endpoint-beveiliging. Davidson concludeert: “Ook ons inzicht in de bedreigingen van binnenuit verbetert. Het is niet langer voldoende om bescherming te bieden tegen kwaadwillende personen. Organisaties moeten meer investeren in voorlichting aan eindgebruikers en het monitoren van door gebruikers geactiveerde events. Endpoints kunnen alleen worden beveiligd door het beveiligen van de gebruikers van deze apparaten.”

Secure Europe, 12 t/m 20 juni 2017 in Amsterdam

Het beveiligen van eindgebruikers vormt het centrale thema van de Securing the Human-workshop. Deze training maakt deel van negen hands-on workshops die worden georganiseerd tijdens SANS Secure Europe 2017. Dit beveiligingsevenement vindt plaats van 12 t/m 20 juni in Amsterdam. Andere workshops gaan onder andere in op Network Forensics, Security Essentials, Network Penetration Testing en Digital Forensics. Het volledig programmaoverzicht is te vinden op: https://www.sans.org/event/secure-europe-2017.

Dossiers

Meer over

Lees ook

SAS onderzoek: 1 op 2 Benelux executives is onvoldoende voorbereid op disruptie

Onder 2.400 wereldwijd ondervraagde executives signaleert een op de twee een achterstand in ‘resiliency’ planning en strategie. Ondanks drie opeenvolgende jaren van aanhoudende ontwrichting en economische onzekerheid, geeft 53% van de executives wereldwijd en 55% in de Benelux toe dat hun bedrijf niet staat waar het zou moeten staan als het gaat o1

Altair en TU Delft ondertekenen campusbrede licentieovereenkomst

Altair heeft een meerjarige campusbrede licentieovereenkomst getekend met de TU Delft. Deze grootste technische universiteit van Nederland staat op de 10e plaats voor techniek en technologie in de QS World University Rankings. Op basis van de nieuwe licentie kunnen ruim 25.000 studenten en 6.000 medewerkers van de TU Delft profiteren van een besch1

Het dilemma van de vitale datacenters

Na de haven in Rotterdam en Schiphol, wordt de digitale infrastructuur van datacenters wel eens de derde mainport van Nederland genoemd. Met ruim 140 datacenters in dit land is die gedachte ook niet zo gek, maar hoe bepaal je welke datacenters moeten worden beschouwd als vitale infrastructuur