Hoe garandeer je data-security in de cloud?

Steeds meer IT-oplossingen verhuizen naar de cloud, zowel voor interne bedrijfsprocessen als externe dienstverlening. In welke mate bedrijfsdata in de cloud wordt opgeslagen, is afhankelijk van het gekozen service-model. Security is echter van cruciaal belang, ook al zijn de uitdagingen hierbij het grootst. Maar hoe garandeer je veilige en verantwoorde informatieverwerking en dataopslag in de cloud?

Een lastige paradox bij cloud-gebruik is dat je als organisatie zo min mogelijk wilt omkijken naar je IT, maar wel eindverantwoordelijk bent voor de beveiliging van de data. Om die situatie te verbeteren, zijn er allerlei beveiligingstechnieken, processen en certificeringen ontwikkeld. De bekende ISO 27001 certificering staat daarom bij de meeste bedrijven bovenaan de wensenlijst. De vraag is echter of zij weten wat die certificering inhoudt. Is hij van toepassing op de door hen gekozen oplossing? Zijn er wellicht nog andere certificeringen die noodzakelijk zijn? En wat is de organisatorische impact van die keuzes?

Is een ISO 27001 certificering voldoende?

De meest gangbare standaard voor informatiebeveiliging is ISO 27001. Deze internationale norm beschrijft hoe de beveiliging van informatie procesmatig ingericht zou moeten worden. Hij is verplicht voor Nederlandse overheden, maar ook veel bedrijven implementeren de standaard om een basisniveau van informatiebeveiliging te implementeren. Als zij hun IT naar de cloud outsourcen, kunnen zij bij veel cloud-providers dezelfde ISO 27001 certificering in de SLA laten opnemen. De standaard is echter uiterst breed en van toepassing op alle typen organisaties, van commerciële ondernemingen tot overheidsinstanties en non-profits. Voor al die bedrijven gelden verschillende wettelijke regels voor informatiebeveiliging, en bovendien hebben ze zelf ook nog specifieke wensen op dit gebied. Bij het afnemen van cloud-services is het daarom van groot belang om met een dienstverlener te kunnen sparren over het gewenste beveiligingsniveau, certificeringen en welke garanties er geboden kunnen worden.

Welke certificeringen zijn relevant?

Een beveiligingscertificering zegt lang niet alles. Toch wordt er door bedrijven die cloud-services afnemen, bijvoorbeeld in geval van een ISO-certificaat, zelden gevraagd naar de Verklaring van Toepasselijkheid. In dit document wordt de relevant geachte selectie van doelstellingen vastgelegd en het toepassingsgebied van het certificaat gespecificeerd. Nu gelden er voor overheidsorganisaties en hun partners nog specifieke aanvullende certificeringen waar men niet omheen kan. Voor een organisatie die DigID gebruikt, is bijvoorbeeld een eigen normenset in het leven geroepen. Ook komt er een nieuwe certificering aan voor alle bedrijven rond de meldplicht bij datalekken. Maar buiten die verplichte certificeringen is het bij databeveiliging in de cloud niet realistisch om aan zoveel mogelijk normenkaders en standaarden te willen voldoen. Je moet je daarom afvragen: wat zijn nu precies je wensen op beveiligingsgebied en welke certificeringen zijn voor jou relevant? Dat is vanzelfsprekend een lastige vraag, die specifieke expertise vereist. De dienstverlener die je als bedrijf in de arm neemt, zou zich daarom veel meer als een adviserende kennispartner moeten gedragen, dan puur als een on-demand leverancier van cloud-diensten.

Business en IT-allignment

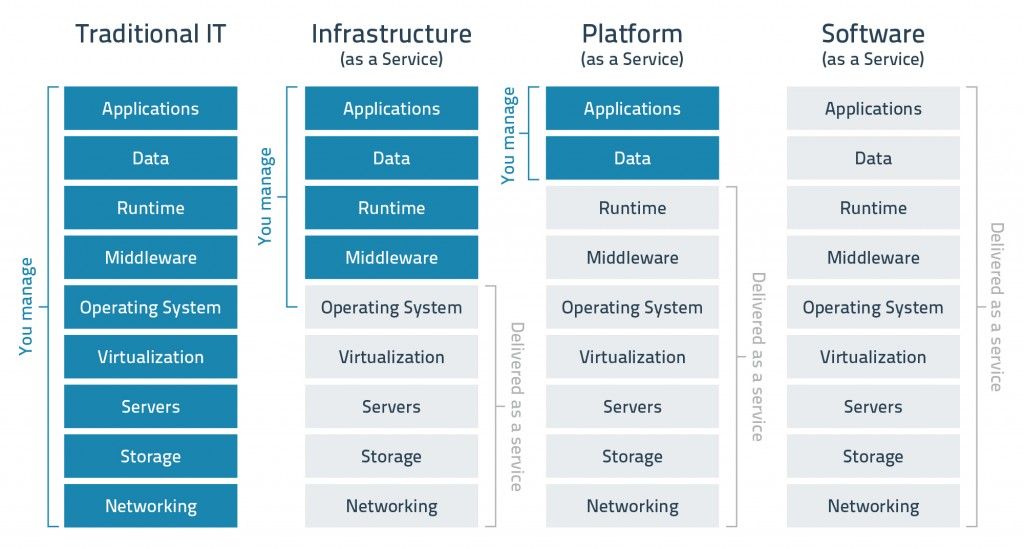

In welke mate een organisatie diensten uit de cloud gebruikt, is afhankelijk van diverse factoren. De keuze kan bijvoorbeeld gedreven worden vanuit de business door wensen omtrent on-demand zelf-service, kostenbesparing of innovatie. Maar de keuze is ook grotendeels afhankelijk van de vraag: waar staat mijn data en wie beheert het? Bij traditionele IT is die vraag heel transparant te beantwoorden. Alle systemen en dus alle data staan in een private omgeving en worden door eigen personeel beheerd (zie Figuur 1). IaaS (Infrastructure-as-a-Service) is een service-model waarbij het beheer van de IT-infrastructuur vervalt, maar de data en processen nog onder eigen controle blijven. Bij PaaS (Platform-as-a-Service) worden ook de runtime en middleware uit handen gegeven, met enkel nog de applicaties en data onder eigen beheer. Bij SaaS (Software-as-a-Service) wordt ook het beheer van de die laatste bedrijfsmiddelen uit handen gegeven. Als bedrijf zou je bij dit service-model de meeste garanties van de dienstverlener verwachten wat betreft databeveiliging. Inherent aan cloud is helaas dat de gewenste transparantie en communicatie van leveranciers op dit gebied niet altijd vanzelfsprekend is.

Figuur 1 Service-modellen in de cloud

Figuur 1 Service-modellen in de cloud

Transparantie tussen afnemer en service-provider

Afnemers van cloud-oplossingen, en in het bijzonder SaaS-leveranciers die gebruik maken van hosting partners, hebben terecht veel behoefte aan informatie over de diensten die zij afnemen. Welke garanties hebben zij dat er geen mensen zijn die bij hun data kunnen, en hoe is dit procedureel en technisch ingeregeld? En wat gebeurt er bijvoorbeeld als er onverhoopt toch sprake is van een informatielek door hackers of andere onvoorziene zaken? Een mooie lijst certificeringen schept wellicht al het nodige vertrouwen, maar er is veel meer openheid en transparantie nodig om als klant de echte risico’s te kunnen inschatten. Cloud-dienstverlening zou daarom een stuk persoonlijker moeten worden. Een continu dialoog tussen de dienstverlener en de klant over zijn business. Alleen dan kan een helder advies gegeven worden over het benodigde beveiligingsniveau. Maar de klant moet op zijn beurt ook inzicht krijgen in de processen en interne controlemechanismen van zijn dienstverlener. Dat is essentieel om het onderlinge vertrouwen te versterken.

Werkt de service provider mee aan een penetratietest?

Jeroen Renard

Jeroen Renard

Om de optimale beveiliging van data in de cloud te garanderen, kun je veel eisen van een dienstverlener. Dit moet echter wel goed worden vastgelegd in een SLA. Denk bijvoorbeeld aan het recht om een externe audit op de omgeving te laten doen, of om penetratietests uit te laten voeren door een team van ethische hackers. Dit kost vanzelfsprekend extra inspanning van de dienstverlener, waardoor er regelmatig praktische hindernissen worden opgeworpen, zoals aanvullende kosten of extra voorwaarden.

Maar bovenal moet je als klant goed inzicht krijgen in wat precies je eigen verwachtingen zijn op gebied van databeveiliging en hoeveel daarin wenst te investeren. Hierbij kun je denken aan de financiële impact, maar ook aan de gevolgen voor de interne organisatie. Veilige processen zijn immers meestal niet de meest gebruiksvriendelijke, los van het feit dat veranderingen in de IT-omgeving door werknemers sowieso als lastig worden ervaren. Eén ding is zeker: het is wel degelijk mogelijk om de beveiliging van data in de cloud aantoonbaar te maken. Niemand kan honderd procent veiligheid garanderen, maar als klant en dienstverlener hier als partners aan werken, kan de cloud een uiterst veilige bestemming worden voor zakelijke of privacygevoelige data.

Jeroen Renard, Security Officer van Odin Groep en Previder